...

Quando um aplicativo externo envia uma mensagem a um aplicativo hospedeiro do EAI ele deverá informar um usuário e senha que deverá ser validado contra os usuários cadastrados no fluig. Para que o e-Learning permita que este usuário receba esta mensagem ele deverá ter um papel específico configurado no produto (Recurso "LMSEAI - Aprendizado - EAI" permissão "Receber"). Isto torna flexível o modelo de autenticação uma vez que o cliente poderá utilizar o usuário administrador (que possui todas as roles, inclusive para recebimento de mensagens), criar um usuário específico para integrações (usuário eai, por exemplo) ou, ainda, criar usuários específicos para cada produto integrado.

Vale lembrar que além do papel específico da permissão específica para o recebimento de mensagens, o usuário utilizado também deverá ter papéis permissões que o habilitam a efetuar a transação que a mensagem pretende fazer. Por exemplo, para que a mensagem de inclusão criação de usuário matrícula na turma seja processada com sucesso, o usuário utilizado deverá ter o papel permissão de recebimento de mensagens (EAI_RECEIVE_MESSAGESRecurso "LMSEAI - Aprendizado - EAI" permissão "Receber") e para salvar usuários (ADMINISTRATIVE_USER_SAVE).

NTLM

O NTLM é um protocolo de autenticação utilizado em uma rede Windows. Como veremos nos tópicos a seguir, existem uma série de configurações que devemos realizar nos browsers para que eles utilizem este protocolo, e também no script de autenticação remota para que utilize a chamada Autenticação Windows.

Além disso, é importante lembrar que existem limitações com relação a sistemas operacionais não Windows. Linux e Mac não podem utilizar o protocolo NTLM. O efeito nestes sistemas operacionais é que se tentarem o acesso via autenticação integrada, uma caixa de diálogo proveniente do browser pedirá para que o usuário informe suas credenciais.

Configuração da Autenticação Integrada

Para usufruir da autenticação integrada com o Windows, é necessário habilitar este recurso no Fluig e realizar algumas configurações, como a criação do serviço de autenticação remota. As configurações necessárias para o correto funcionamento da autenticação integrada são apresentadas nos tópicos abaixo.

Habilitando e Configurando no Fluig

O primeiro passo para a configuração da autenticação integrada é habilitá-la no Fluig:

permissão para realizar matrícula na turma (Recurso "LMSENC - Aprendizado - Matriculas" permissão "Matricular em Turmas").

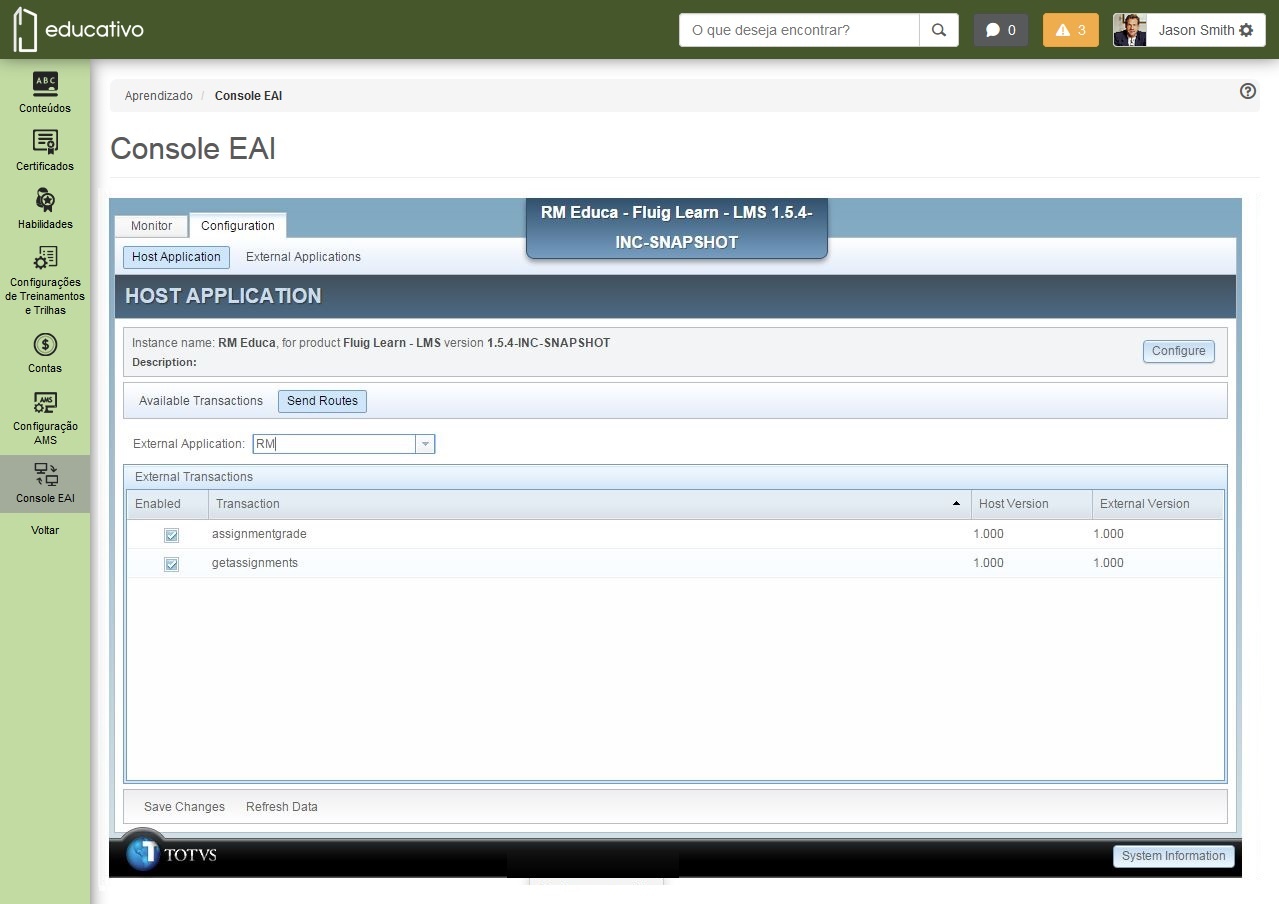

Configuração do Console EAI

| Deck of Cards |

|---|

| effectDuration | 0.5 |

|---|

| id | fluig-config |

|---|

| history | false |

|---|

| effectType | fade |

|---|

|

| Card |

|---|

| default | true |

|---|

| id | 1 |

|---|

| label | Passo 1 |

|---|

| title | Acessando as configurações do sistema |

|---|

| - Efetue o login no Fluig utilizando o usuário wcmadmin administrador da empresa, e então acesse Painel de Controle ► WCM ► Configurações do Sistema ► Aprendizado► Console EAI.

Image Modified Image Modified

|

| Card |

|---|

| id | 2 |

|---|

| label | Passo 2 |

|---|

| title | Habilitar Autenticação Integrada |

|---|

| - Na A primeira tela é apenas uma tela de configurações do sistema, acesse a aba Autenticação. Para habilitar a autenticação integrada assinale a opção Habilitar autenticação integrada.

Image Removed Image Removed

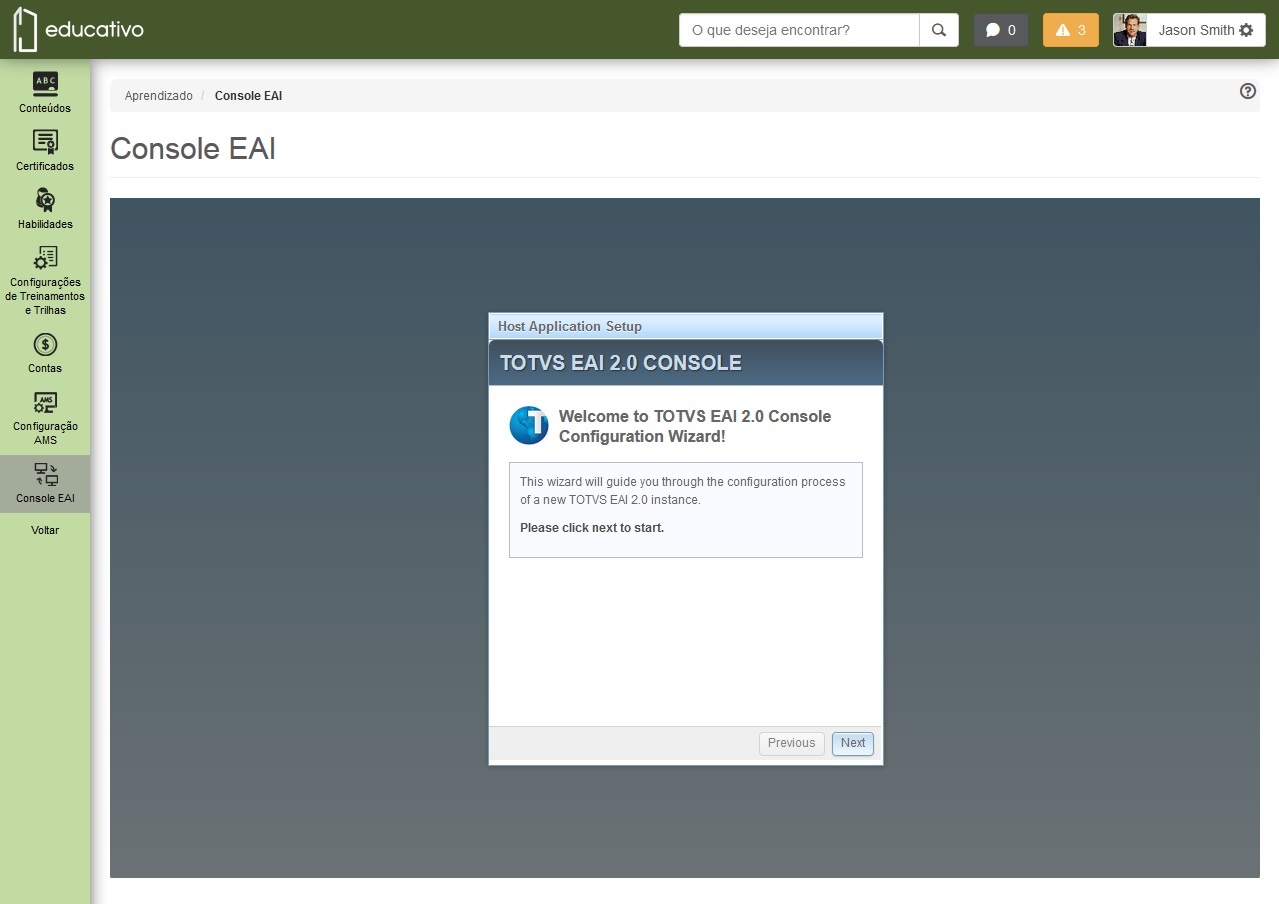

- boas vindas, clique em Next.

Image Added Image Added

|

| Card |

|---|

| id | 3 |

|---|

| label | Passo 3 |

|---|

| title | URL Script Autenticação |

|---|

| - Insira a URL do servidor IIS onde será executado o script de autenticação remota no campo URL script de autenticação. A URL deve apontar por padrão para http(s)://<endereço-iis>/remote_auth.asp (A configuração do servidor IIS e da URL para acesso será descrito no tópico Configuração IIS).

Image Removed Image Removed

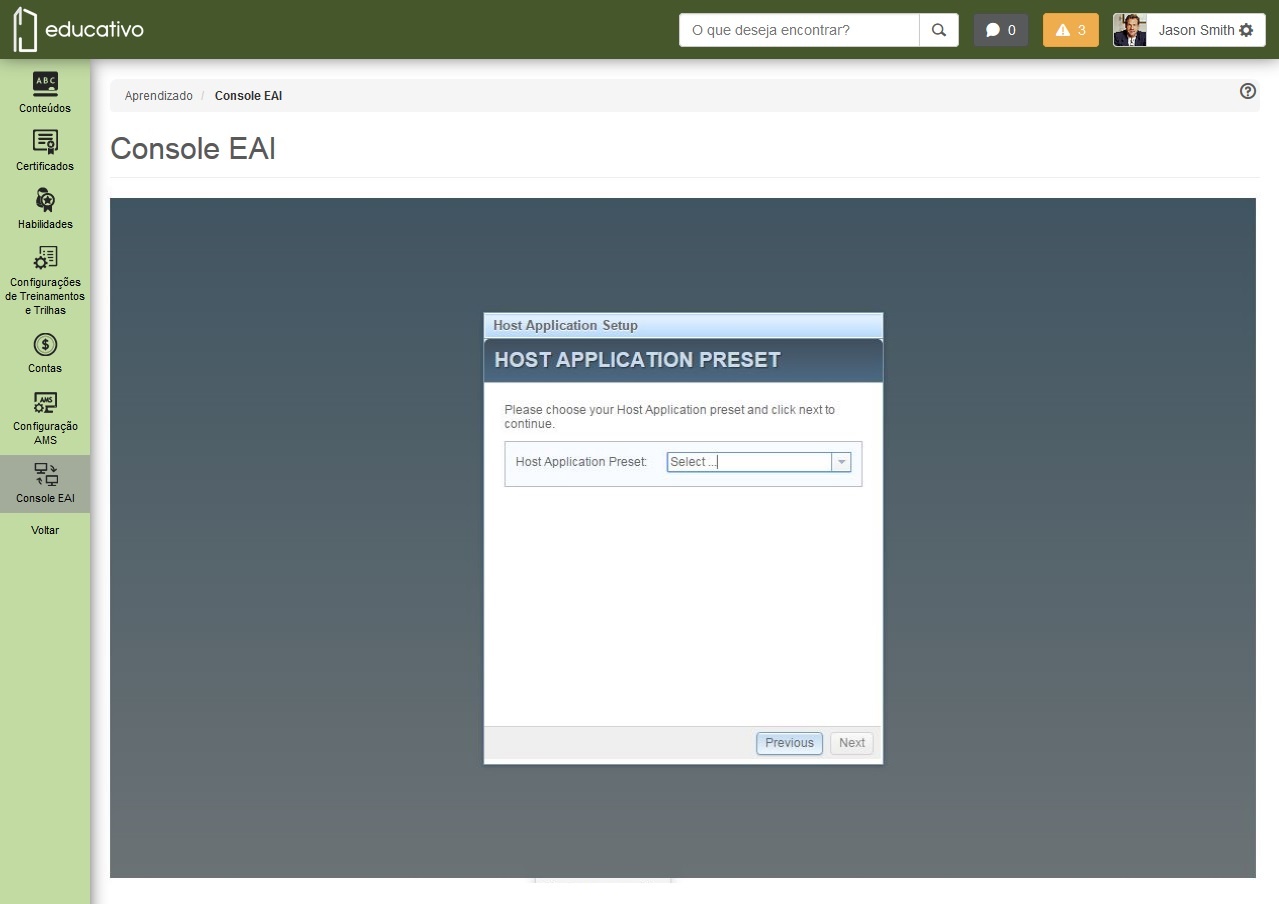

- Na segunda tela deve ser selecionado qual o host que no caso sempre será a própria aplicação.

Image Added Image Added

|

| Card |

|---|

| id | 4 |

|---|

| label | Passo 4 |

|---|

| title | Informar usuário e senha para autenticação |

|---|

| - Clique no botão Gerar Novo Token para gerar um token de autenticação. O token é utilizado para validar a integridade e segurança das requisições de autenticação integrada recebidas pelo Fluig.

Image Removed Image Removed

|

| Card |

|---|

| id | 5 |

|---|

| label | Passo 5 |

|---|

| title | Gerar Token |

|---|

| - Informe o endereço do servidor Active Directory no campo Endereço do servidor AD no seguinte formato <servidor>:<porta> e o DN (Distinguished Name) base para a pesquisa de usuários no campo Base DN. O DN base é utilizado para informar abaixo de qual entrada no Active Directory será pesquisado e validado os usuários para a autenticação integrada.

Image Removed Image Removed

|

| Card |

|---|

| id | 6 |

|---|

| label | Passo 6 |

|---|

| title | Salvar Configurações e Exportar Script |

|---|

| - Informe um login e senha do Active Directory que possua privilégios suficientes para ler informações dos usuários no Active Directory informado no passo anterior. O login deve ser informando no campo Usuário de domínio e a senha no campo Senha.

Image Removed Image Removed

|

| Card |

|---|

| - Clique no botão Salvar para salvar as configurações de autenticação. Em seguida clique no botão Exportar para gerar e salvar o script de autenticação remota que deverá ser publicado no servidor IIS.

Image Removed Image Removed

| Nota |

|---|

É importante lembrar que existem diversas configurações à serem executadas antes que possamos utilizar a autenticação integrada, estas serão detalhadas nos tópicos a seguir. Se estas configurações não forem finalizadas antes que a autenticação integrada seja habilitada, os usuários poderão ter dificuldades para autenticar no Fluig, ou até mesmo poderão ser impedidos de ter acesso. |

|

|

Configuração IIS

Para disponibilizar o serviço de autenticação remota é necessário ter um servidor Windows com o Internet Information Services (IIS) habilitado. Siga o passo-a-passo abaixo para habilitar o IIS:

| Nota |

|---|

Caso a função Servidor Web (IIS) já tenha sido adicionada ao servidor este passo-a-passo pode ser pulado. Importante apenas garantir que os serviços de função ASP e Autenticação do Windows tenham sidos instalados para o Servidor Web (para mais detalhes confira o passo 4). |

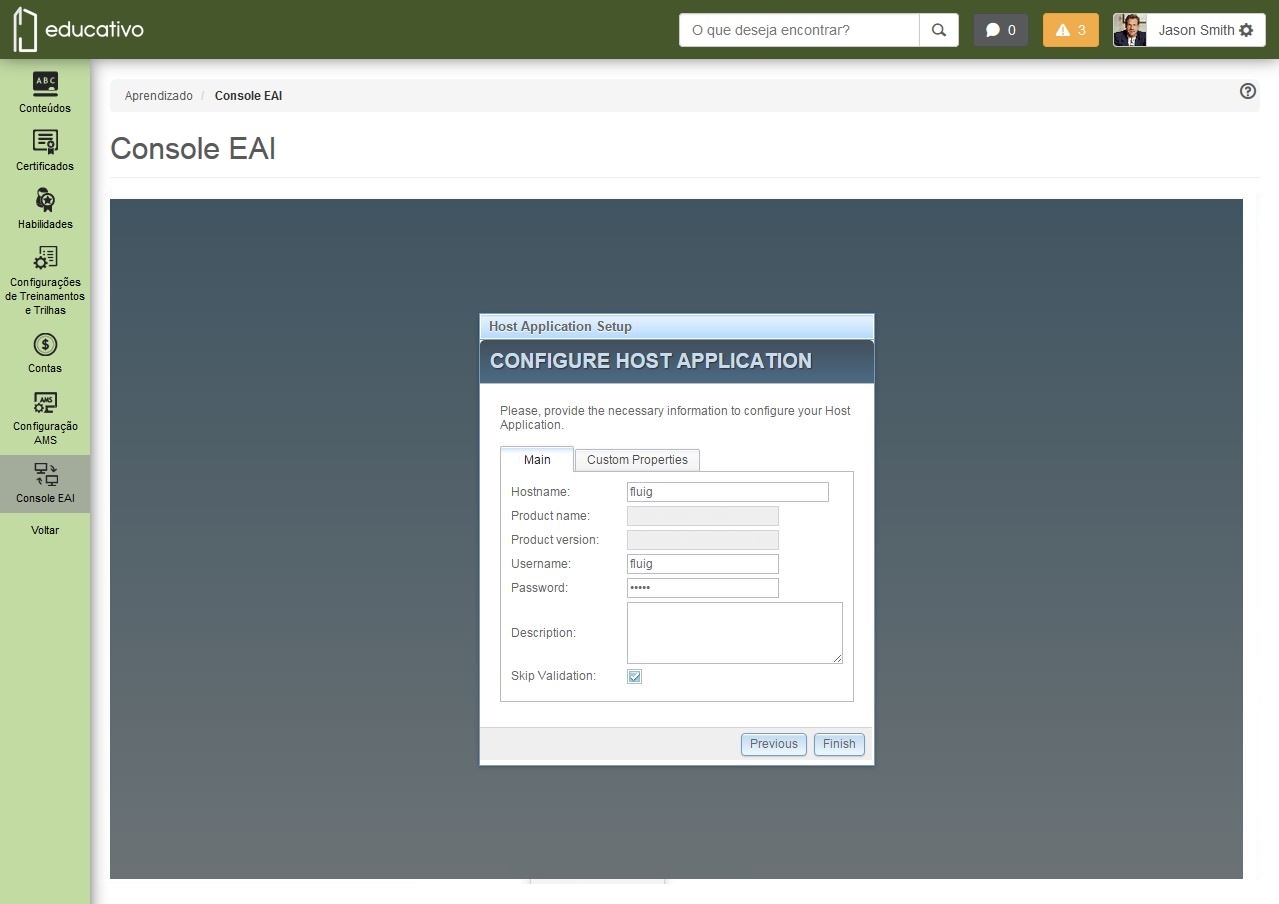

- Na terceira tela deve ser preenchido o nome da aplicação, o usuário e senha do usuário integrador, uma descrição (opcional) e se o xml das mensagens devem ser validadas com os xmls do EAI. Essa validação não é para valores dos campos da mensagem e sim para o formato do XML.

Image Added Image Added

|

|

| Deck of Cards |

|---|

| effectDuration | 0.5 |

|---|

| id | config-iis |

|---|

| history | false |

|---|

| effectType | fade |

|---|

|

| Card |

|---|

| - Para habilitar o IIS (caso não esta habilitado ainda), devemos utilizar o Gerenciador de Servidores, e adicionar uma nova função. Para adicionar uma nova função, clique na opção Funções e em seguida em Adicionar funções.

Image Removed Image Removed

|

| Card |

|---|

| - A tela de Assistente para Adicionar Funções é aberta. Assinale a opção Servidor Web (IIS) e clique no botão Próximo.

Image Removed Image Removed

|

| Card |

|---|

| - Uma tela com uma introdução ao Servidor Web (IIS) é apresentada. Clique no botão Próximo para continuar com a instalação.

Image Removed Image Removed

|

| Card |

|---|

| - Para que seja possível configurar e disponibilizar o serviço de autenticação remota é necessário a instalação dos seguintes serviços de função ASP, Extensões ISAPI e Autenticação do Windows. Assinale estes serviços de funções e clique em Próximo.

Image Removed Image Removed

- Os serviços de funções ASP e Extenções ISAPI são necessários para a execução do script ASP responsável pela autenticação remota e o serviço de função Autenticação do Windows é necessário para que o navegador possa enviar as credenciais para a aplicação efetuar as validações necessárias no Active Directory.

|

| Card |

|---|

| - A tela de confirmação de instalação é apresentada. Clique em Instalar para finalizar a instalação do Servidor Web (IIS).

Image Removed Image Removed

|

| Card |

|---|

| - Após finalizar a instalação é apresentada a tela de Resultados da Instalação com o resumo dos itens instalados. Clique em Fechar.

Image Removed Image Removed

|

|

Configuração e Disponibilização do Serviço

Após possuir o IIS instalado e com as funções de serviços necessárias é possível configurar o serviço de autenticação remota. Lembrando que o apoio da equipe de infraestrutura é fundamental, siga o passo-a-passo abaixo para configurar e disponibilizar o serviço de autenticação remota:

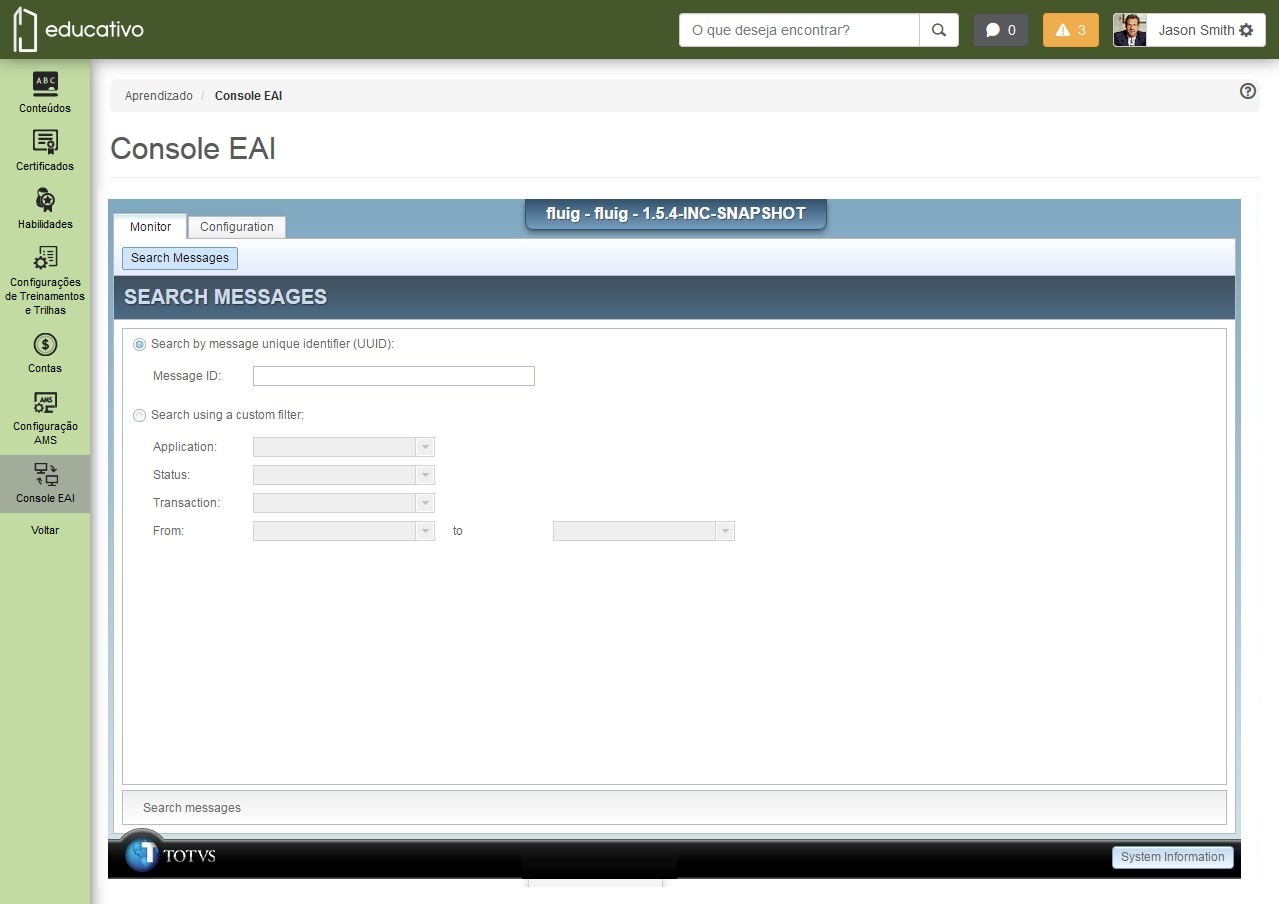

| - Nessa tela é possível buscar todas as mensagens recebidas e enviadas através do console EAI. É possível buscar através de um UUID específico da mensagem, pela aplicação (externa ou host), pelo status da mensagem, pelo tipo da transação ou pelas datas.

Image Added Image Added

|

| Card |

|---|

| id | 6 |

|---|

| label | Passo 6 |

|---|

| title | Salvar Configurações e Exportar Script |

|---|

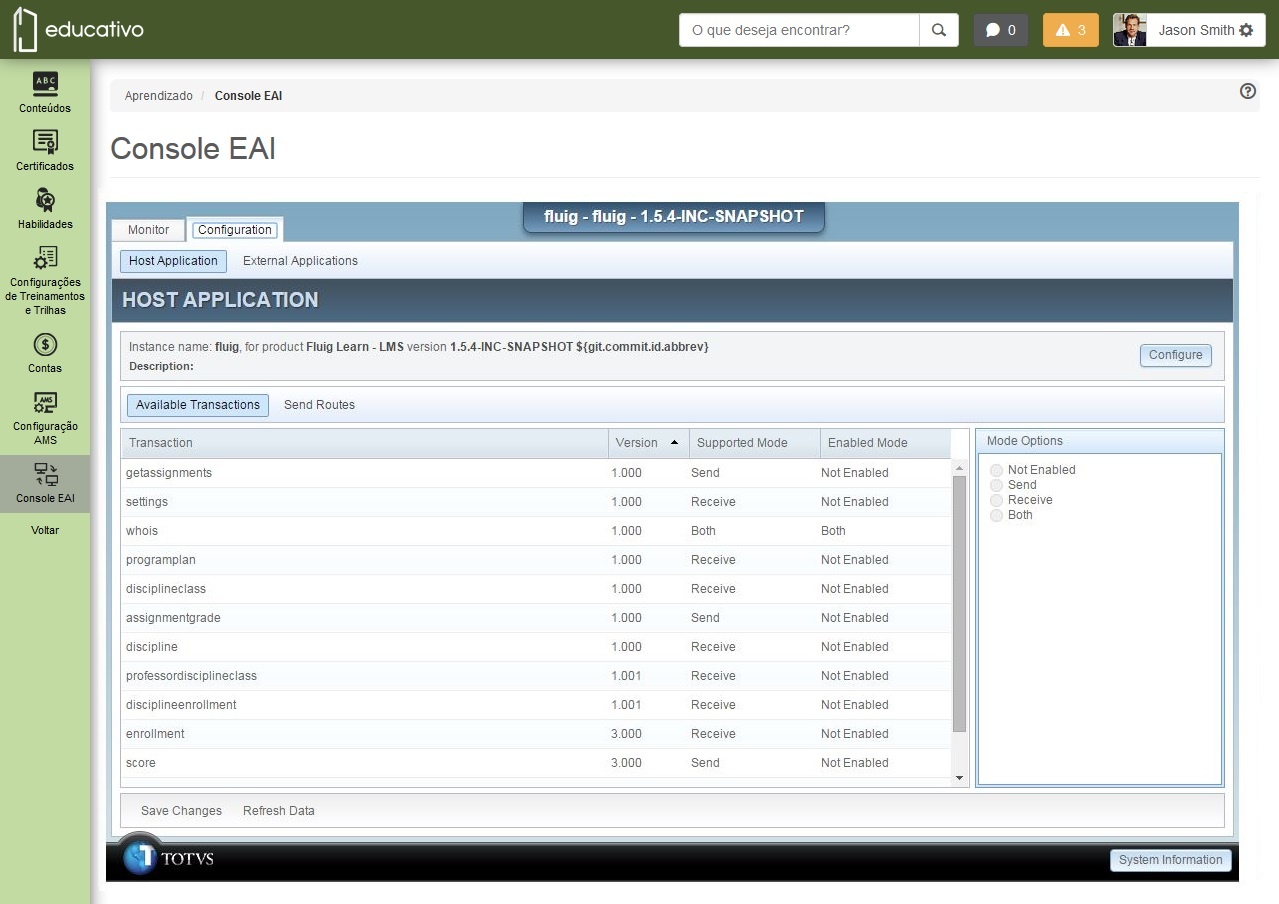

| - Nessa tela o usuário habilita quais as transações que estão disponíveis para as integrações. Deve ser selecionado se a transação esta habilitada para enviar (send), para receber (receive) ou para os dois (both).

Image Added Image Added

|

|

| Deck of Cards |

|---|

| effectDuration | 0.5 |

|---|

| id | dsso-app-iis |

|---|

| history | false |

|---|

| effectType | fade |

|---|

|

| Card |

|---|

| - Primeiramente devemos criar um arquivo chamado redirect.html com o seguinte conteúdo (lembre-se que a chave FLUIG-HOST deve ser substituída pelo endereço do servidor Fluig):

| Bloco de código |

|---|

| language | xml |

|---|

| title | redirect.html |

|---|

| <!DOCTYPE html>

<html>

<head>

<meta http-equiv="refresh" content="0;URL='http://{FLUIG-HOST}/portal/home?dssoError=invalidUser'" />

</head>

</html> |

- Seguindo, devemos criar um diretório de conteúdo para o site que iremos criar nos próximos passos. Neste diretório colocamos o script ASP baixado do Fluig (ver item Habilitando e Configurando o Fluig) e o arquivo redirect.html.

Image Removed Image Removed

|

| Card |

|---|

| - No IIS agora precisamos criar um novo site, que será a aplicação responsável em fornecer o serviço de autenticação remota. Para criar um novo site clique na ação Adicionar Site . A tela Adicionar Site será apresentada, informe o nome do site (por exemplo fluigsso), o tipo, endereço IP e porta, que devem ser definidos pelo administrador do servidor.

Image Removed Image Removed

| Informações |

|---|

O endereço informado nas configurações do site é valor que deve ser informado no campo URL script de autenticação na configuração da autenticação integrada no Fluig (ver passo 3 do item Habilitando e Configurando o Fluig). |

|

| Card |

|---|

|

|

- Outro ponto a ser configurado é autenticação deste site. Realizamos isto através do item Autenticação.

Image Removed

Image Removed

| Card |

|---|

|

- Devemos habilitar a forma de autenticação Autenticação do Windows e desabilitar todas as outras opções de autenticação.

Image Removed Image Removed

|

| Card |

|---|

|

- Existe um detalhe que deve ser tratado na autenticação, que são os provedores utilizados pela Autenticação do Windows. Clique com o botão direito na opção Autenticação do Windows e em seguida clicar na opção Provedores.

Image Removed

Image Removed

| Card |

|---|

|

- Devemos deixar apenas a opção NTLM. Todas as outras devem ser excluídas. Se isso não for feito, pode ser exigido do usuário a entrada de credenciais via caixa de diálogo do navegador. Não esquecer que existe outra configuração a ser feita diretamente no navegador (que veremos em tópicos posteriores) para evitar este problema.

Image Removed Image Removed |

| Card |

|---|

|

- Em alguns casos, não será possível negociar as credenciais do usuário via NTML e então o IIS redirecionará o usuário para uma página de erro (HTTP 401.2 - Não autorizado). Para evitar este comportamento é possível definir uma página de erro personalizada onde o usuário é redirecionado para a página de login do Fluig ao invés de uma página de erro do IIS.

- Realizamos isto através do item Páginas de Erro.

Image Removed Image Removed

|

| Card |

|---|

|

- Para adicionar uma nova página de erro clique na opção Adicionar.

Image Removed Image Removed

|

| Card |

|---|

|

- A tela Adicionar Página de Erro Personalizado é apresentada. Informe o código de status 401.2, selecione a ação de resposta Inserir conteúdo do arquivo estático na resposta de erro e no campo caminho do arquivo informe o caminho relativo da raiz do site para o arquivo redirect.html.

Image Removed Image Removed

- Para finalizar e adicionar a página de erro clique no botão OK.

|

| Card |

|---|

|

- Finalizadas as configurações, é possível realizar um teste diretamente no script. Para isto basta executar o script no navegador com o parâmetro de consulta debug=1, que neste exemplo foi http://10.80.128.251:8180/remote_auth.asp?debug=1

- Quando acrescentado o parâmetro de consulta debug=1, o script é informado para executar em modo debug, no qual ele retorna diversos valores que nos ajudam a depurar o serviço de autenticação remota. No exemplo executado, podemos ver que foi retornado o usuário 'João da Silva' e que a autenticação está funcionando corretamente.

Image Removed Image Removed

- Uma vez concluída estas configurações é possível efetuar a autenticação integrada.

- Como teste final, autentique no Windows utilizando as credenciais de um usuário válido do Active Directory. Em seguida acesse o Fluig. O acesso ao Fluig não exigirá login e senha e já autenticará o usuário autenticado no Windows.

|

Configuração do Browser

É necessário configurar o browser do usuário para que ele utilize autenticação Windows (NTLM) com o script de autenticação remota (remote_auth.asp).

Mesmo que o serviço de autenticação remota tenha sido configurado para utilizar autenticação Windows no IIS, o browser do cliente precisa enviar as credenciais para que o script possa fazer as validações necessárias no Active Directory.

Internet Explorer e Google Chrome

No caso dos navegadores Internet Explorer e Google Chrome, as configurações de segurança e autenticação devem ser realizadas através das Opções da Internet do Internet Explorer, pois os dois navegadores irão assumir estas configurações realizadas.

...

| effectDuration | 0.5 |

|---|

| id | ie-chrome-config |

|---|

| history | false |

|---|

| effectType | fade |

|---|

...

| default | true |

|---|

| id | 1 |

|---|

| label | Passo 1 |

|---|

...

Image Removed

Image Removed

...

| default | true |

|---|

| id | 2 |

|---|

| label | Passo 2 |

|---|

...

Image Removed

Image Removed

...

| default | true |

|---|

| id | 3 |

|---|

| label | Passo 3 |

|---|

- Para adicionar o endereço do servidor de autenticação remota precisamos clicar no botão Avançadas:

Image Removed

Image Removed

- Informamos a URL do servidor de autenticação remota no campo Adicionar este site à zona e então clicamos no botão Adicionar. Podemos fechar a tela clicando no botão Fechar:

Image Removed

Image Removed

...

| default | true |

|---|

| id | 4 |

|---|

| label | Passo4 |

|---|

...

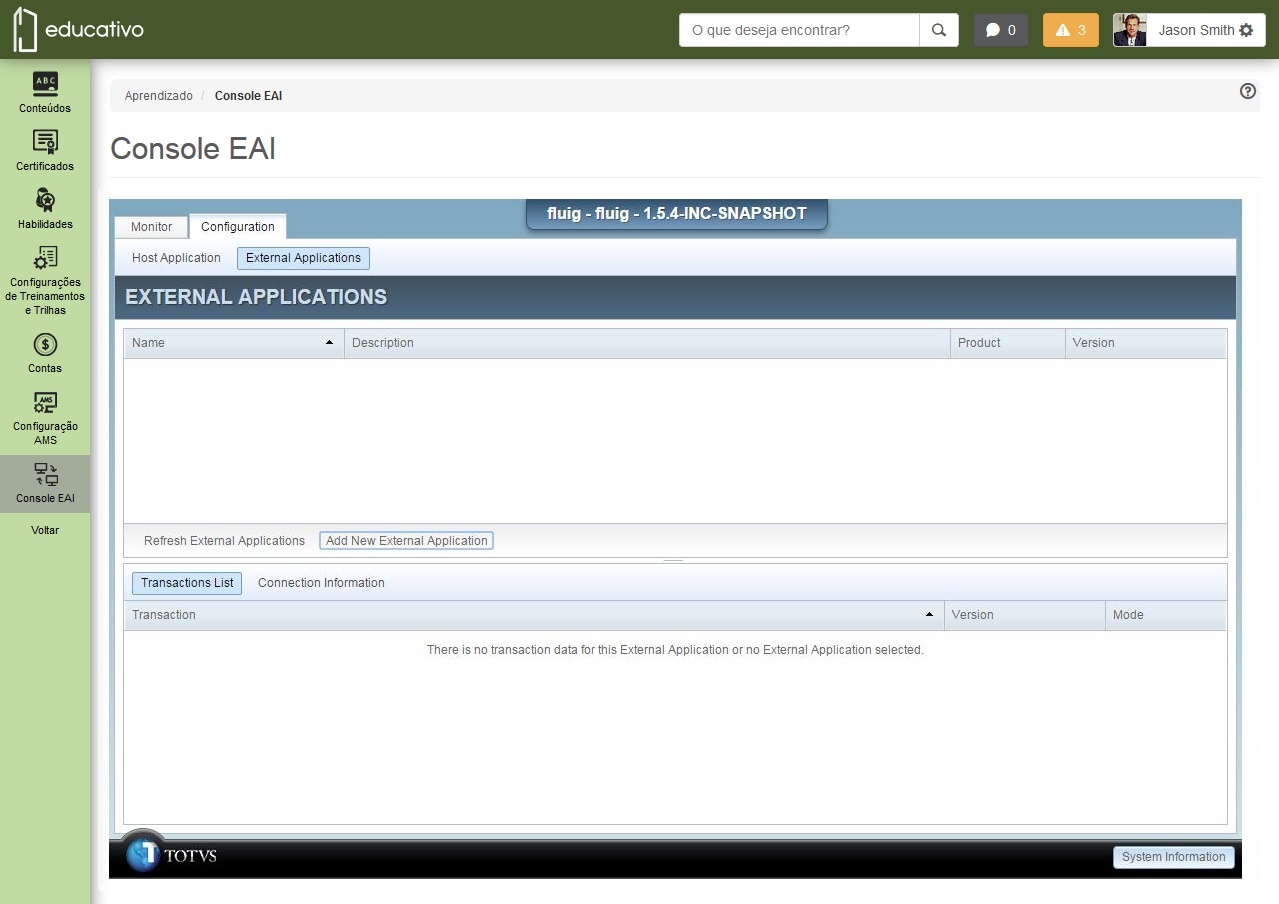

- Nessa tela o usuário configura os aplicativos externos que faram a integração com o fluig. Para adicionar um novo aplicativo externo clique em Add New External Application. Caso já tenha algum aplicativo cadastrado é possível selecionar o registro e atualizá-lo clicando no botão Connection Information ou visualizar as transações disponiveis no aplicativo externo clicando em Transactions List.

Image Added Image Added

|

| Card |

|---|

| id | 8 |

|---|

| label | Passo 8 |

|---|

| title | Add External App |

|---|

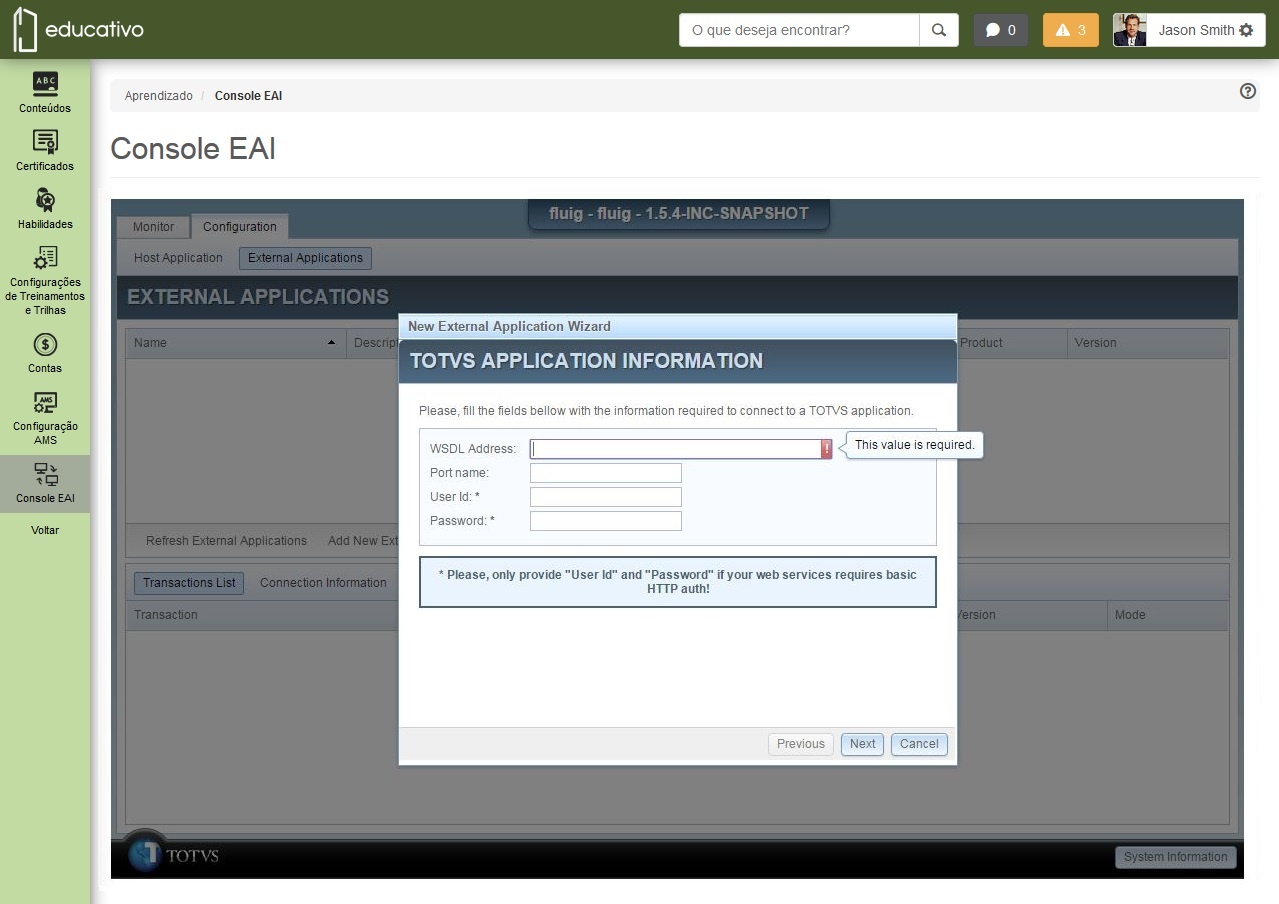

| - Após clicar em Add New External Application o usuário deve adicionar o endereço WSDL do aplicativo externo, a porta e o usuário e senha de um usuário integrador válido no aplicativo externo. Esse usuário deve estar cadastrado no aplicativo externo e não no fluig.

Image Added Image Added

|

| Card |

|---|

| id | 9 |

|---|

| label | Passo 9 |

|---|

| title | View Transactions |

|---|

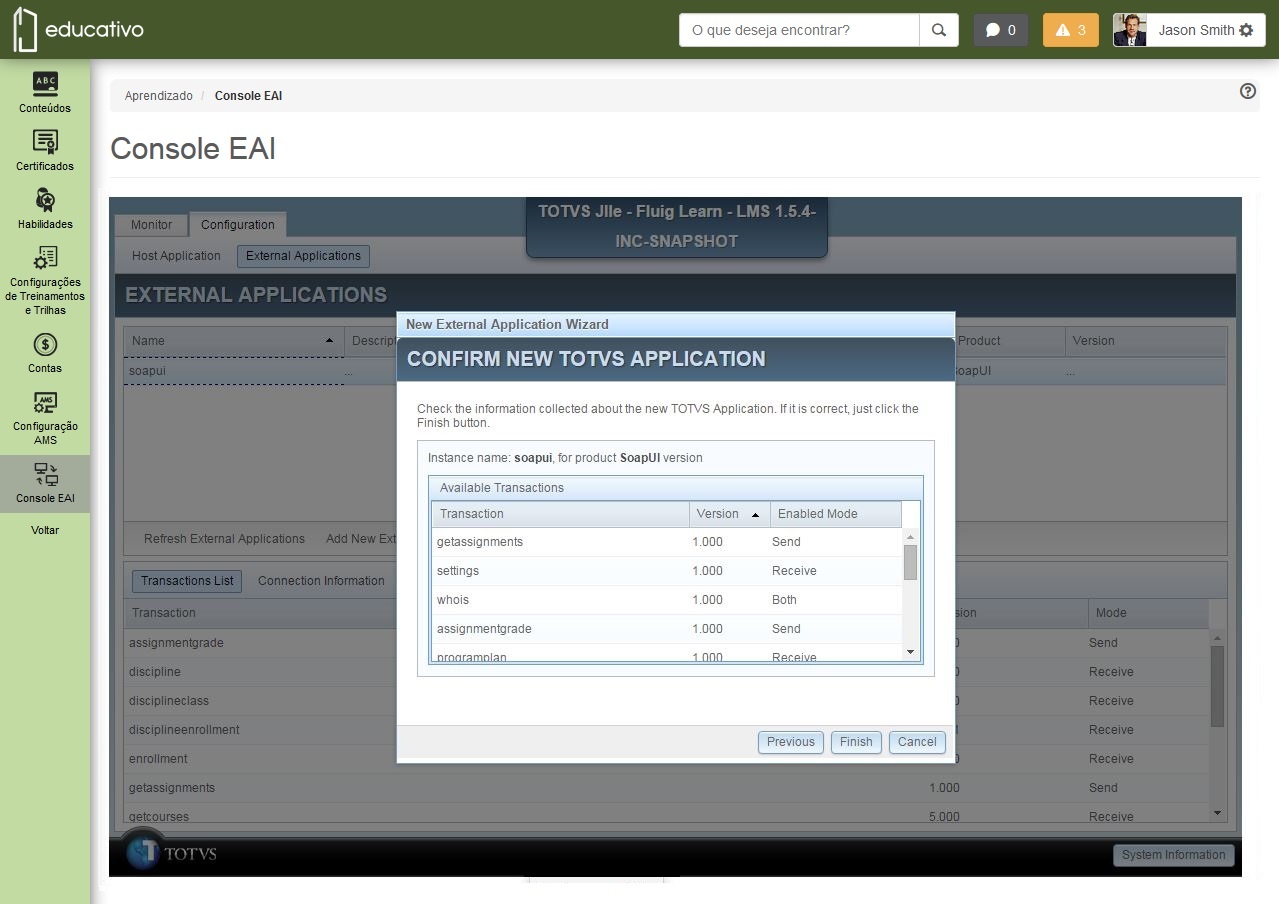

| - Após preencher as informações do aplicativo externo e clicar em Next, serão exibidas todas as transações habilitadas do aplicativo externo. Caso esteja tudo certo, clique em Finish para finalizar o cadastro do aplicativo externo.

Image Added Image Added

|

| Card |

|---|

| id | 10 |

|---|

| label | Passo 10 |

|---|

| title | Active Routes |

|---|

| - Depois de concluída a inclusão de um aplicativo externo, clique em Host Application > Send Routes, selecione o External Application cadastrado e serão listadas todas as mensagem que o fluig envia. Selecione todas para habilitá-las e clique em Save Changes.

Image Added Image Added

|

|

Image Removed

Image Removed

Mozilla Firefox

O Firefox deve ser configurado de uma maneira um pouco diferente:

...

| effectDuration | 0.5 |

|---|

| id | firefox-config |

|---|

| history | false |

|---|

| effectType | fade |

|---|

...

| default | true |

|---|

| id | 1 |

|---|

| label | Passo 1 |

|---|

- Em primeiro lugar, precisamos digitar about:config na barra de endereços, para poder acessar as configurações do Firefox:

Image Removed

Image Removed

- Uma mensagem de alerta normalmente é exibida. Para continuar, basta clicar no botão de confirmação. No nosso exemplo, o botão Serei cuidadoso, prometo!

| Card |

|---|

| default | true |

|---|

| id | 2 |

|---|

| label | Passo 2 |

|---|

|

- As configurações de NTLM podem ser facilmente encontradas se digitarmos no campo Localizar, a palavra “ntlm”. Devemos manter as configurações como exibidas abaixo. A mais importante é network.automatic-ntlm-auth.trusted-urls, onde devemos informar a URL do servidor de autenticação remota:

Image Removed Image Removed

- Feito isso, temos também o Firefox configurado para utilização da autenticação integrada com o Windows do Fluig.

|

Group Policies

Configurar o browser de alguns poucos usuários é uma tarefa simples, porém, o cliente terá um problemas quando tem milhares de usuários a serem configurados.

Para estes casos, podemos utilizar a estratégia de distribuição das configurações, baseadas na utilização de Group Policies (GPO). Durante o procedimento de autenticação no domínio, pode ser executada uma série de tarefas automáticas, como por exemplo, configurar o navegador do usuário.

Internet Explorer e Google Chrome

O administrador deverá definir a seguinte configuração de GPO:

Configuração do Computador ► Modelos Administrativos ► Componentes do Windows ► Internet Explorer ► Painel de Controle da Internet ► Página Segurança:

Image Removed

Image Removed

Após habilitar a Lista de Atribuições de Sites a Zonas, o cliente deverá definir a URL do servidor de autenticação remota como membro da Zona da Intranet.

Image Removed

Image Removed

Desta forma, toda vez que um usuário membro do domínio efetuar o login, as configurações necessárias serão realizadas. Se executada todos os dias, a GPO também deve evitar que um usuário mais avançado desfaça as configurações necessárias para a autenticação remota.

Mozilla Firefox

No caso do navegador Mozilla Firefox, não existe maneira direta de configurar o navegador a partir da GPO, porém, existem scripts que realizam esta configuração, e estes scripts podem ser executados a partir de uma GPO.

Existe um script que foi criado para definir estas configurações do Firefox. Ele pode ser obtido com a equipe de serviços do Fluig.

Para executar o script devemos configurar a GPO conforme apresentado abaixo:

Configuração do Usuário ► Configurações do Windows ► Scripts (Logon/Logoff) ► Logon

Image Removed

Image Removed

Opções de arquitetura para Alta Disponibilidade

A autenticação remota pode utilizar uma arquitetura baseada em um único servidor. O problema é que neste cenário, se o script estiver off-line, o usuário não conseguirá autenticar no Fluig. O administrador deverá desabilitar a autenticação integrada no Fluig ou corrigir o que for necessário para que o script fique online.

Existe uma opção onde podemos criar dois servidores de autenticação remota, o que fornece uma boa redundância do componente. Se um servidor estiver fora do ar, ou se uma aplicação estiver fora, o outro servidor assume a responsabilidade de manter online o serviço de autenticação remota.

Para isso é necessário disponibilizar um Load Balancer que terá a responsabilidade de fazer o redirecionamento, caso um dos dois servidores de autenticação remota esteja off-line.

...