1.0 Integración

La integración con Fluig Identity se realizará por el protocolo SAML 2.0 - Security Assertion Markup Language (http://en.wikipedia.org/wiki/Security_Assertion_Markup_Language). El protocolo SAML es ideal para realizar un SSO – Single Sign On a través de una aplicación Web-Based.

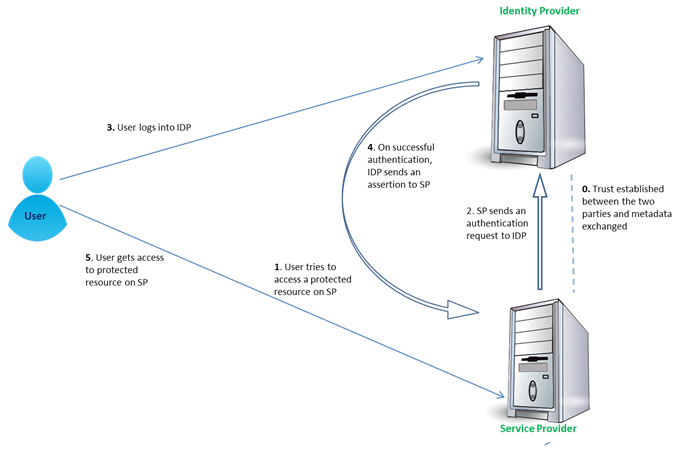

La siguiente figura detalla el flujo de actividades en el escenario en el cual el usuario accede a través de Identity Provider (Fluig Identity) a un servicio/aplicación del Service Provider (Software TOTVS).

La próxima figura detalla el flujo de actividades en el escenario en el cual el usuario accede a un servicio/aplicación directamente en Service Provider (Software TOTVS). Este escenario no estará disponible para aplicaciones desktop (.exe).

2.0 Nomenclatura

- SAML: Security Assertion Markup Language

Estándar abierto de autenticación y autorización para single sign-on

(SSO) para web

http://en.wikipedia.org/wiki/Security_Assertion_Markup_Language

http://en.wikipedia.org/wiki/SAML_2.0

- IDP: Identy Provider (Fluig Identity)

Autentica el usuario y genera assertion

http://en.wikipedia.org/wiki/Identity_provider - SP: Service Provicer (Software TOTVS)

Verifica assertion y ofrece el servicio

http://en.wikipedia.org/wiki/Service_provider - Assertion

XML con tokens de seguridad de autenticación

http://en.wikipedia.org/wiki/SAML_2.0#SAML_2.0_Assertions - Resource

Servicio o aplicación de Service Provider - Metadata

XML con informaciones sobre Identity Provider o Service Provider para garantizar la comunicación entre ellos

http://en.wikipedia.org/wiki/SAML_2.0#SAML_2.0_Metadata

3.0 Requisitos

- Fluig Identity

- Dirección (URL) de XML metadata (ejemplo: https://www.fluigidentity.com/cloudpass/saml2/metadata)

- Software TOTVS

- UI en la política de seguridad del sistema para

configuración del gestor de identidad donde el usuario informará:

- dirección de IDP;

- la dirección que el Software TOTVS responderá como SP (ejemplo: http://myhostname:8080/spEntityID), esta será entityID de SP;

- lista de direcciones que puede utilizar SSO a través de SP (ejemplo: http://myhostname:8080/)

- certificado digital - HTTP configurado que responda a las direcciones:

- XML del metadata de SP (ejemplo http://myhostname:8080/spEntityID/saml2/metadata);

- servicio de SAML de SP (ejemplo http://myhostname:8080/spEntityID/saml2/get)

- repuesta a assertion de IDP (ejemplo http://myhostname:8080/spEntityID/saml2/post)

- UI en la política de seguridad del sistema para

configuración del gestor de identidad donde el usuario informará: