Objetivo

El objetivo de este documento es especificar cómo se debe realizar la parametrización de la línea Microsiga Protheus para utilizar Fluig Identity.

Requisitos mínimos

Para utilizar la integración con Fluig Identity asegúrese de que:

- TOTVS | AppServer es superior o igual a build 7.00.121227P - Aug 12 2013

- El paquete de actualización de la Lib de Microsiga Protheus aplicado en el entorno es superior a Agosto/2013

- TOTVS | AppServer está configurado como servidor de HTTP, para mayores informaciones consulte http://tdn.totvs.com.br/pages/viewpage.action?pageId=6064821

* Para la actualización del entorno, consulte nuestra Central de Download en la dirección: http://www.totvs.com.br/suporte

Cómo habilitar Fluig Identity

Para habilitar Fluig Identity en Microsiga Protheus usted debe acceder al módulo Configurador, menú 'Usuarios\Política', asegurándose de que está conectado en el Slave que posee la configuración HTTP habilitada.

Al acceder a la rutina de 'Política', vaya a la carpeta 'Política de Seguridad' y dentro de esta carpeta, seleccione la carpeta 'Reglas de contraseña'.

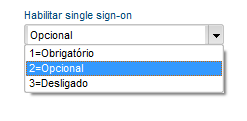

En la carpeta 'Reglas de contraseña' habilite el Single Sign-On modificado el valor del campo del formulario para Opcional u Obligatorio. Cuando el campo 'Single Sign-On' está configurado como Obligatorio, solamente se admitirá el acceso al sistema por el IdP, excepto los módulos de Administración (Ejemplo: Configurador) que continúan con la forma de acceso estándar habilitada. En el caso que el campo 'Single Sign-On' se configure como Opcional, el acceso al sistema se podrá realizar por el IdP o por el formato tradicional.

Después de la configuración del campo 'Single Sign-On' será necesario configurar el campo 'Modalidad de Single Sign-On' modificando el valor del campo del formulario para la opción 2-Fluig Identity.

Una vez configurado vaya a la carpeta 'Integración SAML'.

En la carpeta 'Integración SAML' informe la URL de identificación del Service Provider o SP en el campo del formulario 'Identificación del Service Provider'. La URL de identificación del SP está formada por:

http://<ip del appserver>:<porta http>/<EntityId>, donde:

<IP del appserver>: Es la dirección IP de TOTVS | AppServer que tiene la clave HTTP configurada

<puerto http>: Es el puerto informado en la clave HTTP.

<EntityId>: Es la clave de identificación del Service Provider. Puede ser cualquier texto válido en una URL, por ejemplo: 'sp'

En el campo 'Lista de URLs aceptadas para conexión ' del formulario, informe la lista de direcciones aceptadas para una transacción de Identity. Se recomienda que se informe la lista de URLs del SmartClientHTML separadas por el carácter ';' (punto y coma), ejemplo: 'http://localhost:8081;http://localhost'

El próximo paso es importar el metadato del IdM. El metadato se puede proporcionar de 3 formas diferentes:

- Archivo

- URL

- Texto

El metadato es un texto en el formato XML que define algunos parámetros de seguridad entre el IdP y el SP, entre ellos el certificado digital y la identificación del IdP, conforme al ejemplo a seguir:

<?xml version="1.0" encoding="UTF-8" standalone="no"?><md:EntityDescriptor xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata" entityID="TotvsLabs"><md:IDPSSODescriptor protocolSupportEnumeration="urn:oasis:names:tc:SAML:2.0:protocol"><md:KeyDescriptor use="signing"><ds:KeyInfo xmlns:ds="http://www.w3.org/2000/09/xmldsig#"><ds:X509Data><ds:X509Certificate>MIICBjCCAW8CBgFAOxWDkDANBgkqhkiG9w0BAQsFADBJMSYwJAYDVQQLEx1Ub3R2c0xhYnMgUHJp

bWFyeSBDZXJ0aWZpY2F0ZTESMBAGA1UEChMJVG90dnNMYWJzMQswCQYDVQQGEwJVUzAeFw0xMzA4

MDExODEzMjBaFw0xODA3MzExODEzMjBaMEkxJjAkBgNVBAsTHVRvdHZzTGFicyBQcmltYXJ5IENl

cnRpZmljYXRlMRIwEAYDVQQKEwlUb3R2c0xhYnMxCzAJBgNVBAYTAlVTMIGfMA0GCSqGSIb3DQEB

AQUAA4GNADCBiQKBgQCrzk/d+HJR5iCQ4oOYPEm4Mc5TMq1NOYuxp2PmOZsNd99vIhUvnTS59blP

mz6AMLwOH20Z7nr0rog9RqiMCZLZBBnzPWprh1Hsz6bg9lrggvT8YTalUxr6ktfqp6gy08N6VSd4

jqvN5YeLllG5oeBYJA5R82vJKXBdxWIW8mex9wIDAQABMA0GCSqGSIb3DQEBCwUAA4GBADTQm7qa

+LoSu9iWb0F0THH4fX8ZaL8qDyuiVuXFBnpuw16X2Du0qmgJwM5Mp9su3w7CEdp6YGMtRJXwizSd

KsxiDEXs2aRY7pepKNRC/PEyI9lXj+nTrjL7q4mOT2V7NGxjjkzZTWWXtNJ+TEYi5pGcW4rBz+/s

w8Hbep+F6L/r</ds:X509Certificate></ds:X509Data></ds:KeyInfo></md:KeyDescriptor><md:SingleSignOnService Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://app.fluigidentity.com/cloudpass/SPInitPost/receiveSSORequest"/><md:SingleSignOnService Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-Redirect" Location="https://app.fluigidentity.com/cloudpass/SPInitRedirect/receiveSSORequest"/></md:IDPSSODescriptor></md:EntityDescriptor>

Para importar el metadato, presione el botón 'Importar Metadato' y siga los pasos del Asistente de importación, informando la URL o el Archivo suministrado por el IdP. Al finalizar la importación del metadato el campo 'Identificación del Identity Provider (IdP)' del formulario se rellenará automáticamente.

Por último, presione el botón 'Actualiza SP - Service Provider'. Enseguida, será informado si la operación se realizó con éxito o hubo algún problema, en el caso de problemas, contacte el IdP. Por último, el sistema generará el metadato del SP que es solicitado por el IdM para concluir la operación. En el caso que sea necesario, este archivo se puede generar sin que sea necesario ejecutar el paso del metadato del IdM.

Cómo relacionar el usuario del IdP a Microsiga Protheus

Los usuarios del Microsiga Protheus se pueden relacionar con IdP a través del código del usuario, Login do usuario o por el e-mail del usuario, siendo que estos datos se deben enviar por el IdP.

Video de configuración del IdP/SP